Ataques cibernéticos e segurança de informação

A história de vírus de computador parte de 1983 em que o cientista americano Fred Cohen introduziu pela primeira vez o termo. O dicionário tem adquirido desde então dúzias de termos assustadores da área da tecnologia digital: worms; vírus; malware (malware two-faced); pseudo-antiviruses; blastware; jailbreaking (que adquire o acesso total ao dispositivo do iOS); o ghostware, ou o cracking explicam nas redes de mídia sociais.

Cibercriminosos mais procurados

Cibercriminosos mais procuradosTodos estes termos horrível são não conceitos inofensivos mas ferramentas um pouco poderosas e detalhadas de hacker modernos. Os especialistas concordam que os ataques cibernéticos estão centrados hoje não somente em computadores pessoais e em redes informáticas corporativas mas sobre objetos infra-estruturais críticas importantes, todo o equipamento que for parte de sistemas de controle remoto.

A proteção dos ataques cibernéticos e do terrorismo cibernético é agora uma parte da estratégia da defesa de muitos países. Isto é feito para uma boa razão. O governo do E.U. gasta quase 8 bilhão dólares na segurança de informação. Os eventos dos ataques cibernéticos em grandes corporações entreter freqüentemente o público. Entretanto, mais de 70% das organizações estão mantendo-se quieto sobre os incidentes similares que tentam não assustar acionistas e acionistas. Conseqüentemente a informação sobre ataques cibernéticos que aparece na mídia de massa é apenas uma parte minúscula de todos tais incidentes do ciber cracking.

Observou-se que Grâ Bretanha encontra quase 1000 ataques cibernéticos cada hora. De acordo com Arne Shenbom (uma entrevista ao jornal Bild), a cabeça do Conselho de segurança ciber em Alemanha, ataques cibernéticos nas instituições do governo em Alemanha está tornando-se cada vez mais inventivo e eficaz.

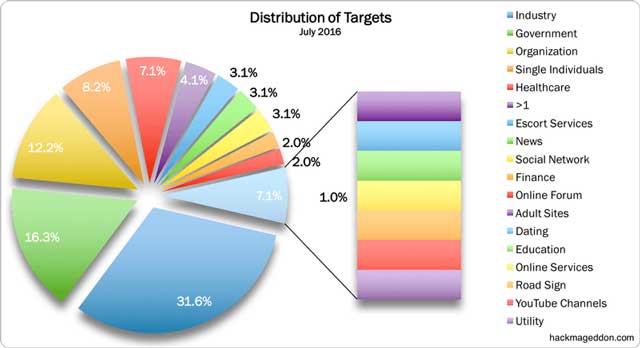

Distribuição dos alvos em julho de 2016

O Kremlin tem que suportar várias centenas dos ataques cibernéticos diários, as tentativas de causar um crash os sistemas informáticos envolvidos em linhas diretas regulares com o Vladimir Putin é feito primeiramente de no exterior, diz Dmitry Peskov, secretária de imprensa do presidente de Rússia.

A companhia analítica Gartner especializa-se em estudar a propagação de tecnologias digitais no ambiente empresarial. A companhia anunciou que em 2016 dará a prioridade aos seguintes tópicos:

- máquinas e seu papel em ajudar seres humanos;

- máquinas como uma fonte de informação para a tomada de decisão;

- inovações digitais para consumidores.

Tal aproximação da companhia analítica é justificada pelo número sempre crescente de dispositivos digitais no uso. De 2015 o número de dispositivos conectados à rede cresceu por 30% e alcançou ligeiramente sob 7 bilhão peças. Em outros 10 anos que o número excederá provavelmente 20 bilhões. Imaginar que um campo largo da ação para hacker de este dia e de futuro!

Esta é uma das razões pelas quais as conferências na área da segurança da informação estão sendo prendidas regularmente pelo mundo inteiro. Os especialistas estão tentando elaborar métodos aceitáveis de neutralizar a ameaça que está pendurando sobre a comunidade digital. De fato, tais conferências são organizadas não somente pelas instituições e pelos especialistas do governo que lutam crimes digitais mas por hacker também.

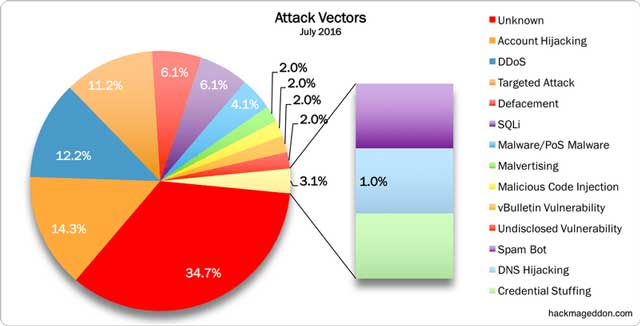

Vetores do ataque em julho de 2016

Por exemplo, o famoso Def Con, conferência anual dos hacker em Las Vegas, em 2016 atraiu mais de 12 mil participantes. Antes da abertura da conferência, um outro evento foi realizado em Las Vegas: o Black Hat da conferência com a participação dos “hacker pretos” assim chamados quem se especializam em bases de dados de computador do cracking.

De acordo com Associated Press, um dos participantes fez uma apresentação que demonstrasse como negligente era a maioria de usuários de PC quando veio às matérias da segurança do Internet. Na preparação ao relatório um o grupo de ativistas “deixou” Pen Drive com o software potencial perigoso nas lojas, em bancos de parque e em outros tais lugares públicos. No 80% dos casos os povos “afortunados” que encontraram Pen Drive começá-los-iam usando em seus próprios PCes sem nenhuma tentativa de funcionar a varredura do antivirus ou de formatar os Pen Drive recentemente encontrados. Isto está em Rússia que as várias agências estão tentando funcionar os programas educativos visados levantando a mídia-instrução da população.

Hoje quase todos os serviços infra-estruturais civis críticos: água; energia; aquecimento; transporte; os serviços médicos - são conectados através do Internet. Infelizmente, todas estas redes são muito vulneráveis aos ataques cibernéticos. Para proteger redes digitais civis dos terroristas cibernéticos é uma da tarefa crìtica importante de cada estado.