Cyberattacken und Cyber-Sicherheit

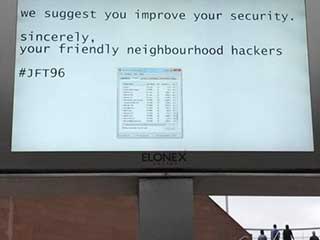

Gehackte digitale Plakatwand in der Cardiff-Stadt

Gehackte digitale Plakatwand in der Cardiff-StadtUrteilend durch die Anzahl Cyberattacken, ist das Jahr 2017 das schwierigste Jahr für den vollständigen Bereich der Welt Informationssicherheit. Es begann ganz mit öffentlicher Ankündigung der technischen Details über die falscheste Verwundbarkeit der Dekade in der Intel Management Engine (ME). Es fiel das für die letzten sieben Jahre, Millionen von Intel Chip haben sich geholt eine Sicherheit Schwachstelle aus, die möglicherweise ausgenutzt werden kann, um andere Systeme mit Spyware entfernt anzustecken.

Die Verwundbarkeit zeigt, dass Intel ME aus Grenzen heraus Funktionalität, wie Software auf PC heraus entfernt installieren, ernste Gefahren zu den Systemen aufwerfen könnte, wie einige unabhängige Software-Experten bereits gewarnt haben. Das Intel ME hat Zugriff zum Netzwerk, zum Speicher und zur Kryptographie Maschine, selbst wenn Ihr Computer ausgeschaltet ist, aber wird noch dem elektrischen Netz angeschlossen. Dieses ist, das erste mal die eingebaut Verwundbarkeit im Chipsatz gekennzeichnet wurde, obwohl Informanten lang von den Backdooren in der modernen Elektronik gewarnt haben (z.B., Edward Snowden).

Die folgende Enthüllung betroffenes Microsoft. Die Experten fanden eine verhältnismäßig leichte Art, auf Windows entfernt zurückzugreifen, damit der Benutzer vom Bresche ahnungslos bleibt. Die Firma reagierte, dass sie strenge Codeausführung Verwundbarkeit in der Malware Schutz Maschine änderte, die in fast jeder neuen Version von Windows benutzt wird (7, 8, 8.1, 10), gerade drei Tage nachdem sie zur öffentlichen Aufmerksamkeit kam. Jedoch konnte die Firma Erklärung zur Tatsache geben, dass nicht diese kritische Verwundbarkeit absichtlich in das System aufgebaut wurde.

Gehackter LED-Bildschirm im Liverpool-Einkaufscenter

Gehackter LED-Bildschirm im Liverpool-EinkaufscenterSpäter entdeckte ein Fachmann von Swiss modzero AG einen Keylogger Conexant Audio-Treiber für die Kopfhörer, die auf HP Computern vorinstalliert sind. Das Programm speichert die Tastenanschläge des Benutzers zu einer Datei auf Platte, die durch jedes mögliches Malware, das an laufen oder jedermann gelesen werden kann, das in das System protokolliert wird. Und wieder verließen entschuldigende Anweisungen HP unklar den Punkt von, ob der Fehler das Resultat der Software-Fehler oder eines absichtlichen Backdoor im Sicherheit System war.

HP bestätigte das Problem und sagte, dass eine Software-Verlegenheit bald vorhanden sein würde. Jedoch der Anti-Keylogger Patch, der bald erschien, nachdem das Malware Programm nicht aus dem Computer aber löschte, seine Inbetriebnahme komplizierter bildete. Das Programm blieb weiterhin, über Windows Registry aktiviert zu werden. Der Grund, damit HP den Malware Fehler auf Computern sogar nach dem Skandal bleibt ein Geheimnis lässt. Er kann sinnvoll nicht als unterschiedlicher Vorfall sein aber, während ein Ereignis innerhalb einer Kette der ähnlichen Entdeckungen dieses uns an absichtliche Vereinbarung zwischen Computerherstellern und speziellen Sicherheitsbüros denken lässt, nicht autorisierten Zugriff zu den Benutzer Betriebsmitteln zu erlauben.

Bald nach den Enthüllung über Backdoor verschoben die Gezeiten auf Hacking. Eine der gefährlichsten Cyberattacken geschah in Texas im April 2017. Hacker erreichten, die gesamte PA-Anlage durchzubrechen. Dieses ergab 1.5 Stunden von fast 200 Sirenen in Dallas, das bedeutet wurde, um die Warnung für Gefahr zu klingen. Mehrfache Telefonaufrufe polizeilich zu überwachen von den Bürgern und von den Massenmedien überbelasteten die Kommunikations-Kanäle und fügten der ausgebreiteten Krise hinzu. Die Warnungen waren schließlich ausgeschaltet, aber es dauerte Stadtingenieuren andere zwei volle Tage, um die PA-Anlage zurückzusetzen.

Porn-Webseite auf gehackter Information Digital Signage in Telford, Großbritannien

Porn-Webseite auf gehackter Information Digital Signage in Telford, GroßbritannienDallas war nicht die erste Cyberattacke auf informatorischen Systemen. Aber nie vor den Angriffen waren so weitverbreitet und komplett. Die Journalisten leiteten ihre eigene Forschung und stellten fest, dass der Angriff nicht aus der Systemstörung aber aus dem Außenseiten Angriff resultierte. Solche Angriffe sind nichts, der aber lustig sind, ein absichtlicher Fall vom Angriff und der Terrorismus, der zum Erschrecken der Leute fähig ist und erstellen Panik und Chaos, sowie das Verursachen des Verlustes der Leute des Glaubens in ihrer Polizei und in Notdienste.

Auf dem 15. Mai 2017 steckten die globalen WannaCry Ransomware Epidemien mehr als 100 tausend Computer um die Welt an. Das Virus nutzt eine Verwundbarkeit, die zu den Hilfsmitteln bekannt passendes wurde, die durch das NSA (Nationale Sicherheitsbehörde) entwickelt wurden die in einem Speicherauszug durch die The Shadow Brokers im April dieses des Jahres eingeschlossen wurden. Die Gruppe veröffentlichte einige Lecks, die Hacking Hilfsmittel vom NSA, einschließlich einige Null Tag Exploit enthalten. Spezifisch zielten diese Exploiten und Verwundbarkeit Unternehmens-Firewalls, Antivirus Produkte und Microsoft Produkte. Bis WannaCry anfing zu verbreiten, hatte Microsoft den Patch verkündet, um das Backdoor für alle Windows Versionen zu schließen.

Die verletzten Korporations-Netzwerke des Virus die die meisten. Die Tatsache ist, dass die Firmen, die mit verschiedenen Geheimnissen und vertraulichen Informationen arbeiten (Bankverkehrs-Daten, eigene Informationen etc.) zu den ausschalten automatischen Windows Upgrade gewohnt sind, ihre internen Systeme sicherer zu bilden und unbeaufsichtigte Downloads während der Computer-Upgrade auszuschließen. Das Resultat war erschreckend: Systeme fielen aus und stoppten, Untersuchungen wurden initialisiert, teure Systeme, die Upgrade eingeführt wurden. Russland wurde stark geschlagen. Die Zahl betroffenen Computern erreichte das Rekordhoch. Aber tatsächlich könnte es falscher gewesen sein. Fachleute warnen uns, dass zukünftige Cyberattacken umfangreicher und hoch entwickelt sind.

Ein weiteres Resultat der Ereignisse beschrieben: wir fangen an, Viren im virtueller Raum uns zu gewöhnen an. Fast jede Woche beginnt mit Nachrichten über eine andere ähnliche Cyberattacke:

- 27. Juni - Computer der großen russischen Ölförderung Unternehmen „Rosneft“ und „Bashneft“ werden durch ein Virus beeinflusst, das WannaCry ähnlich ist;

- 16. August - unbekannte Hacker nahmen PostServer des schottischen Parlaments in Angriff;

- 8. September - die Nachrichten wurden Hauptströmung, dass eins der drei Hauptgutschriftbericht Unternehmen , Equifax, in einer erfolgreichen Cyberattacke kompromittiert worden war. Die geschätzte Größe des Bresche - der Sozialversicherungsnummern, Geburtsdaten, Führerausweis Zahlen, Kreditkarten Zahlen und adressiere Informationen enthielt - könnte 40% der Bevölkerung der USA umfassen. In den reinen Zahlen übersetzt dieses bis 143 Million von den 324 Million Bewohnern in den USA, und herum 209 tausend gestohlene Kreditkarte Codes.

Und alles geschieht dieses am Hintergrund des explosiven Wachstums in der Zahl den digitalen Geräten, die in den Internet-von-Sachen eingeschlossen sind. Firmen, die vom Verkauf der intelligenten digitalen Gerate und der sogar Regler der heimischen Märkte profitieren, die jene Geräte bestätigen, scheinen, zu vergessen, dass sie die Zeitbombe unter unserer ganzer globalen Gemeinschaft installieren.

Ist hier ein plausibles Drehbuch: „Intelligentes“ TV-Gerät (d.h. angeschlossen an das Internet) wird die Nachricht einer Cyberattacke. Die Software-Algorithmen werden geändert und dieses intelligente Gerät fängt an, Viren über das breite Netzwerk der ähnlich verbundenen Geräte auszusenden, erhält sogar Zugriff zum Steuersystem Ihrer intelligenten Wohnung. Natürlich bereiten sich die Firmen, die im digitalen Sicherheit Bereich arbeiten, für solche zukünftigen potenziellen Bedrohungen vor. Jedoch zeigt die Erfahrung 2017 offenbar, dass diese Vorbereitungen verlangsamen auch weit sind.

Einige russische Firmen, einschließlich SRC „NAO-Pro Ltd.“, das auf bürgerliche Cyber-Sicherheit arbeiten an dem Erstellen der beständigen Methoden für das Schützen „der intelligenten Sachen“ sich spezialisiert. Aber alle diese Versuche bleiben auf der Peripherie des öffentlichen Bewusstseins. Zeit ist gekommen, praktisch zu sein. Standard Antivirus Programme werden nicht viel helfen. Der reale Schutz muss der Software und Hardware Lösung Verwertung der Cyber-Sicherheit umfassen geöffnete kryptographische Protokolle.