Cyberattacken und Informationssicherheit

Die Geschichte der Computerviren fährt von 1983 ab, als der amerikanische Wissenschaftler Fred Cohen zum ersten Mal den Ausdruck vorstellte. Seit damals hat das Verzeichnis Dutzende der furchtsamen Ausdrücke vom Bereich der Digitaltechnik erworben: Würmer; Viren; Malware (doppelzüngig Malware); Pseudo-Antivirus; Blastware; Jailbreaking (vollen Zugriff zur iOS-Einheit erwerbend); Ghostware oder crackinge Konten in den Social-Media-Netzwerken.

Die meistgesuchten Cyber-Kriminelle

Die meistgesuchten Cyber-KriminelleAlle diese schrecklichen Ausdrücke sind nicht harmlose Konzepte aber ziemlich leistungsfähige und komplette Hilfsmittel der modernen Hacker. Die Fachleute stimmen, dass heute Cyberattacken nicht nur auf Personal Computern und Unternehmenscomputer-Netzwerken aber auf kritisch wichtige Infrastrukturnachrichten gerichtet werden, jede mögliche Ausrüstung zu, die ein Teil Fernsteuerungssysteme ist.

Schutz vor Cyberattacken und Cyberterrorismus ist jetzt ein Teil der Verteidigungsstrategie vieler Länder. Dieses wird aus einem triftigen Grund getan. Die US-Regierung gibt fast 8 Milliarde Dollar für Informationssicherheit aus. Ereignisse von Cyberattacken auf großen Korporationen unterhalten häufig die Öffentlichkeit. Jedoch halten mehr als 70% von Organisationen auf stille Art über die ähnlichen Vorfälle, die, versuchen Investoren und Aktionäre nicht zu erschrecken. Folglich sind die Informationen über Cyberattacken, die in den Massenmedien erscheint, gerade ein kleines Teil all dieser Vorfälle von Cyber cracking.

Es wurde beobachtet, dass Großbritannien fast 1000 Cyberattacken jede Stunde antrifft. Entsprechend Arne Shenbom (ein Interview zur Zeitung Bild), werden der Kopf des Cyber-Sicherheits-Rates in Deutschland, Cyberattacken auf Regierungsanstalten in Deutschland immer mehr erfinderisch und wirkungsvoll.

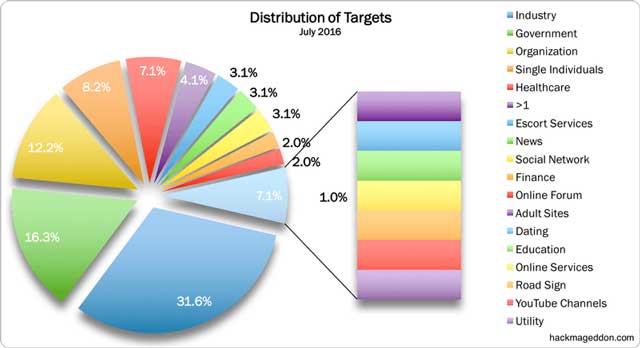

Verteilung der Ziele im Juli 2016

Der Kreml muss mehrere hundert Cyberattacken widerstehen, die, die Versuche, die Computersysteme zu zerschmettern täglich sind, die in regelmäßige direkte Verbindungen in Vladimir Putin mit einbezogen werden, werden gebildet hauptsächlich aus dem Ausland, sagt Dmitry Peskov, Pressesekretär des Präsident von Russland.

Die analytische Firma Gartner spezialisiert sich, auf, zu studieren verbreitet von den Digitaltechniken im betrieblichen Umfeld. Die Firma verkündete, dass 2016 sie der folgenden Themen gibt:

- Maschinen und ihre Rolle, wenn Menschen unterstützt werden;

- Maschinen als Quelle der Informationen für Entscheidung;

- digitale Innovationen für Verbraucher.

Solche Annäherung der analytischen Firma wird durch die ständig wachsende Zahl den digitalen gebräuchlichen Einheiten ausgeschlossen. Von 2015 wuchs die Zahl Netzwerk-verbundenen Einheiten durch 30% und erreichte etwas unter 7 Milliarde Stücken. In anderen 10 Jahren, denen Zahl vermutlich 20 Milliarde übersteigt. Sich vorstellen, was ein breites Feld der Klage auf Diestag- und Zukunft-Hacker!

Dieses ist einer der Gründe, warum Konferenzen im Bereich der Informationssicherheit regelmäßig auf der ganzen Welt angehalten werden. Fachleute versuchen, annehmbare Methoden des Entgegenwirkens der Drohung auszuarbeiten, die über der digitalen Gemeinschaft hängt. Tatsächlich werden solche Konferenzen nicht nur von den Regierungsanstalten und -fachleuten organisiert, die außerdem digitale Verbrechen kämpfen aber, von den Hackern.

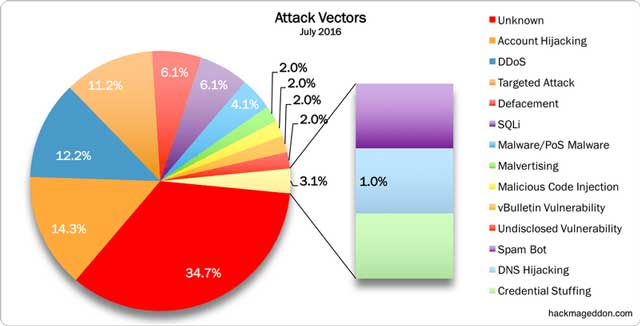

Angriffsvektoren im Juli 2016

Z.B. zog der berühmte Def Con, Jahreskonferenz der Hacker in Las Vegas, in 2016 mehr als 12 tausend Teilnehmer an. Vor der Eröffnung der Konferenz, wurde ein anderes Ereignis in Las Vegas angehalten: der Konferenz Black Hat mit der Teilnahme der sogenannten „schwarzen Hacker“, wer auf cracking Computerdatenbanken sich spezialisieren.

Entsprechend Associated Press bildete einer der Teilnehmer eine Präsentation, die zeigte, wie die Mehrheit einen PC-Benutzern nachlässig waren, als sie zu den Stoffen der Internet-Sicherheit kam. In der Vorbereitung zum Report ein Gruppe Aktivisten „ließ“ USB-Sticks mit der möglicherweise gefährlichen Software in den Systemen, auf Parkbänke und anderen solchen allgemeinen Plätzen. Im 80% von Fällen würden die „glücklichen“ Leute, die USB-Sticks fanden, Verwertung sie in ihren eigenen PC ohne irgendeinen Versuch, den Antivirusscan laufen zu lassen oder die eben gefundenen USB-Sticks zu formatieren beginnen. Dieses ist in Russland, das verschiedene Agenturen versuchen, die pädagogischen Programme laufen zu lassen, die den Medium Bildungsgrad der Bevölkerung aufwerfend angestrebt werden.

Heute fast alle kritischen Zivilinfrastruktur-Dienst: Wasser; Energie; Heizung; Transport; medizinische Dienst - werden über das Internet angeschlossen. Leider sind alle diese Netzwerke für Cyberattacken sehr anfällig. Zu digitale ZivilNetzwerke vor Cyber-Terroristen zu schützen ist eins der kritisch wichtigen Aufgabe jedes Staat.